Malvertising (publicidade maliciosa) refere-se à prática de incorporar código prejudicial em anúncios online, o que pode levar a infecções de malware nos dispositivos dos usuários.

Essa técnica geralmente explora redes de publicidade legítimas, dificultando a detecção de anúncios infectados por usuários e editores.

AliGater

Recentemente, os pesquisadores da Gen Digital descobriram que uma campanha de malvertising chamada “AliGater” tem perseguido ativamente usuários de janelas desatualizadas na Europa.

AliGater ataca usuários desatualizados do Windows

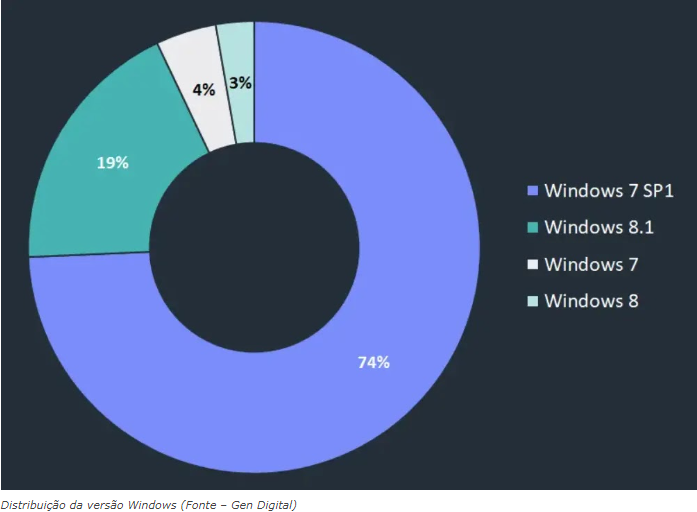

AliGater é uma plataforma sofisticada de malvertising que tem como alvo principalmente as versões desatualizadas do Windows (7 SP1, 8.1) e do Chrome, principalmente na Europa.

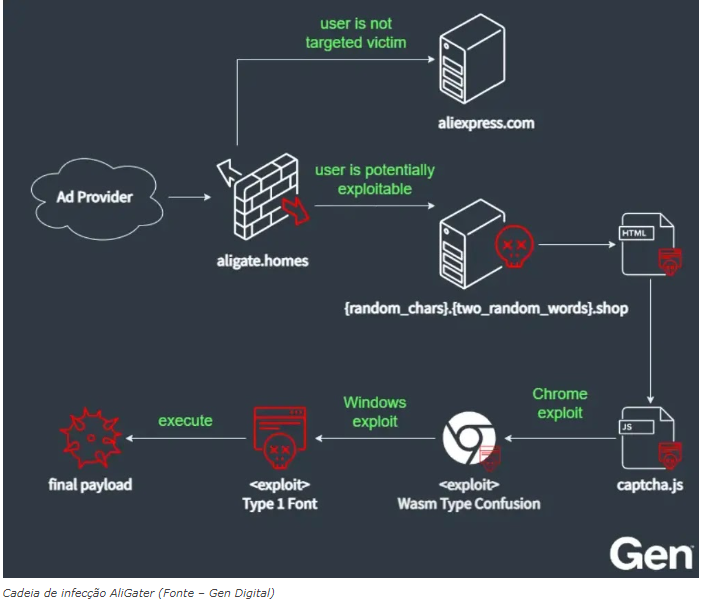

A cadeia de ataque começa com anúncios maliciosos redirecionando para aligate.homes, que identifica os usuários por meio de sequências de caracteres “User-Agent”.

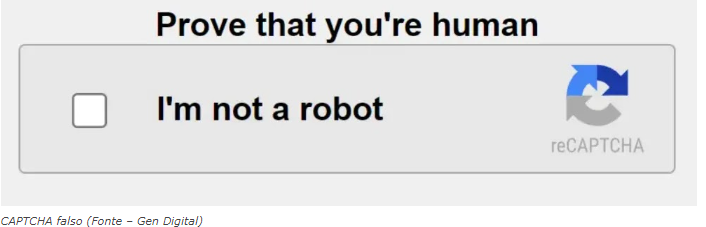

Aqui, os alvos exploráveis encontram um

CAPTCHA falso carregando “captcha.js” de um domínio dinâmico “*.shop”.

Este script analisa o ambiente da vítima (arquitetura, plataforma, WebGL, versão do Chrome) e fornece exploits personalizados para o mecanismo JavaScript V8 ( CVE-2023-2033 ) e análise de fonte TrueType do Windows (CVE-2011-3402).

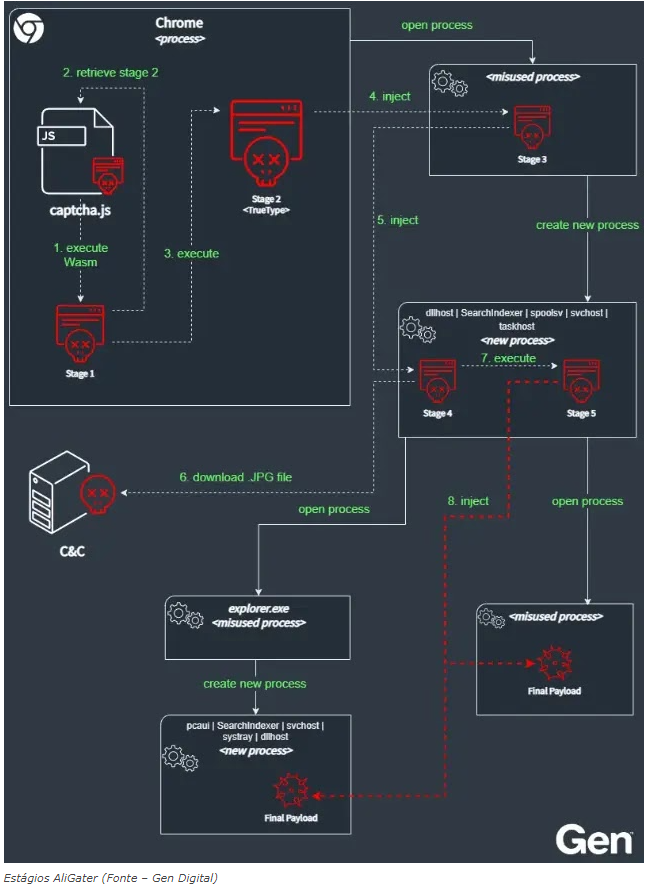

A carga útil de vários estágios utiliza os seguintes elementos:

- Montagem na Web

- Criptografia XOR

- Injeção de shellcode

- Processo de escavação

Além disso, ele cria processos elevados disfarçados de executáveis legítimos do Windows (“dllhost.exe,” “SearchIndexer.exe,” “spoolsv.exe,” “svchost.exe,” “taskhost.exe”) para implantar o ladrão Lumma .

O ataque emprega solicitações de syscall e tem como alvo agentes de usuário específicos. O agente de usuário mais frequentemente visado é “Mozilla/5.0 (Windows NT 10.0, Win64, x64) AppleWebKit/537.36 (KHTML, como Gecko) Chrome/109.0.0.0 Safari/537.36”, destacando as versões específicas vulneráveis a esse ataque, disse a Gen Digital .

A infraestrutura da AliGater usa subdomínios que mudam rapidamente (formato: {caracteres_aleatórios}.{duas_palavras_aleatórias}.shop) e endereços IP dentro de ASNs consistentes.

Curiosamente, o AliGater compartilha várias características com a campanha de ransomware Magniber, incluindo metodologia de segmentação, técnicas incomuns de invocação de syscall e métodos semelhantes de criptografia de strings.

Isso sugere uma possível conexão ou base de código compartilhada entre as duas ameaças, indicando potencialmente que os autores do Magniber estão oferecendo sua infraestrutura como um serviço.

Embora a carga final entregue por meio dessa cadeia elaborada tenha sido identificada como o ladrão Lumma, a infraestrutura também poderia ser usada para distribuir outros tipos de malware.

+Mais

Google fecha maior aquisição de sua história e vai comprar Wiz por US$ 32 bilhões

Por que o Google comprou Wiz por US$32 bilhões

Ação comprometida no GitHub expõe segredos de CI/CD em milhares de repositórios