Pesquisadores de segurança cibernética descobriram um novo pacote malicioso no repositório Python Package Index (PyPI) que se disfarça como uma biblioteca da plataforma blockchain Solana, mas na verdade foi projetado para roubar segredos das vítimas.

Solana – PyPl

“O projeto legítimo da Solana Python API é conhecido como no GitHub, mas simplesmente no registro de software Python, PyPI”, disse o pesquisador da Sonatype Ax Sharma em um relatório publicado na semana passada. “Essa ligeira discrepância de nomenclatura foi alavancada por um agente de ameaça que publicou um projeto ‘solana-py’ no PyPI.”

O pacote malicioso atraiu um total de 1.122 downloads desde que foi publicado em 4 de agosto de 2024. Ele não está mais disponível para download no PyPI.

O aspecto mais impressionante da biblioteca é que ela carregava os números de versão 0.34.3, 0.34.4 e 0.34.5. A versão mais recente do pacote legítimo “solana” é 0.34.3. Isso indica claramente uma tentativa por parte do agente de ameaça de enganar usuários que procuram por “solana” para que inadvertidamente baixem “solana-py”.

Além disso, o pacote desonesto pega emprestado o código real de sua contraparte, mas injeta código adicional no script “__init__.py”, que é responsável por coletar as chaves da carteira blockchain Solana do sistema.

Essas informações são então exfiltradas para um domínio Hugging Face Spaces operado pelo agente da ameaça (“treeprime-gen.hf[.]space”), mais uma vez ressaltando como os agentes da ameaça estão abusando de serviços legítimos para fins maliciosos.

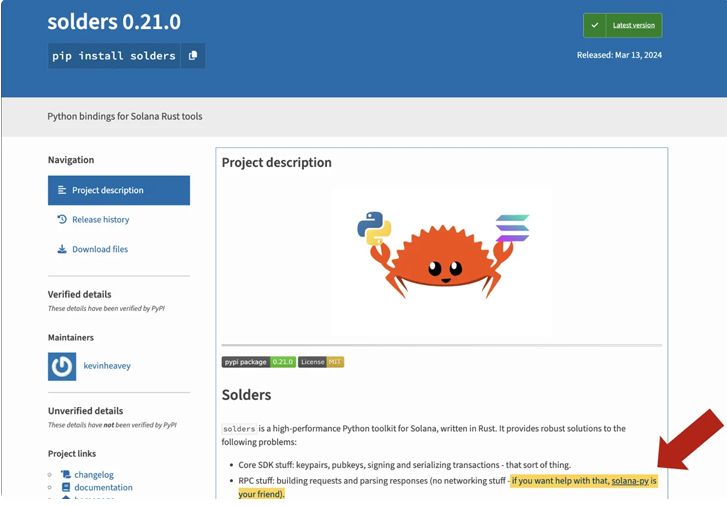

A campanha de ataque representa um risco à cadeia de suprimentos, pois a investigação da Sonatype descobriu que bibliotecas legítimas como “solders” fazem referências a “solana-py” em sua documentação PyPI , levando a um cenário em que os desenvolvedores poderiam ter baixado “solana-py” do PyPI por engano e ampliado a superfície de ataque.

“Em outras palavras, se um desenvolvedor que usa o pacote PyPI legítimo ‘solders’ em seu aplicativo for induzido (pela documentação do solders) a cair no projeto ‘solana-py’ com erros de digitação, ele inadvertidamente introduzirá um ladrão de criptomoedas em seu aplicativo”, explicou Sharma.

“Isso não roubaria apenas os segredos deles, mas também os de qualquer usuário que executasse o aplicativo do desenvolvedor.”

A divulgação ocorre no momento em que a Phylum informou ter identificado centenas de milhares de pacotes npm de spam no registro contendo marcadores de abuso do protocolo Tea, uma campanha que veio à tona pela primeira vez em abril de 2024.

“O projeto do protocolo Tea está tomando medidas para remediar esse problema”, disse a empresa de segurança da cadeia de suprimentos . “Seria injusto para os participantes legítimos do protocolo Tea terem sua remuneração reduzida porque outros estão enganando o sistema. Além disso, o npm começou a derrubar alguns desses spammers , mas a taxa de remoção não corresponde à nova taxa de publicação.”

Fontes: The Hacker News

+Mais

Google fecha maior aquisição de sua história e vai comprar Wiz por US$ 32 bilhões

Por que o Google comprou Wiz por US$32 bilhões

Ação comprometida no GitHub expõe segredos de CI/CD em milhares de repositórios