Um membro do Parlamento britânico (MP) revelou que sua conta de e-mail pessoal foi invadida por supostos agentes de ameaças russos. Stewart McDonald.

hackers

O cenário de ameaças cibernéticas ultimamente tem visto força no uso de ladrões de informações entre os cibercriminosos. Um desses ladrões de informações, apelidado de AveMaria, está mudando de tática para infectar mais usuários. Pesquisadores da Zscaler forneceram uma análise aprofundada das mudanças adotadas e novas táticas, técnicas e procedimentos que caracterizam um ataque AveMaria.

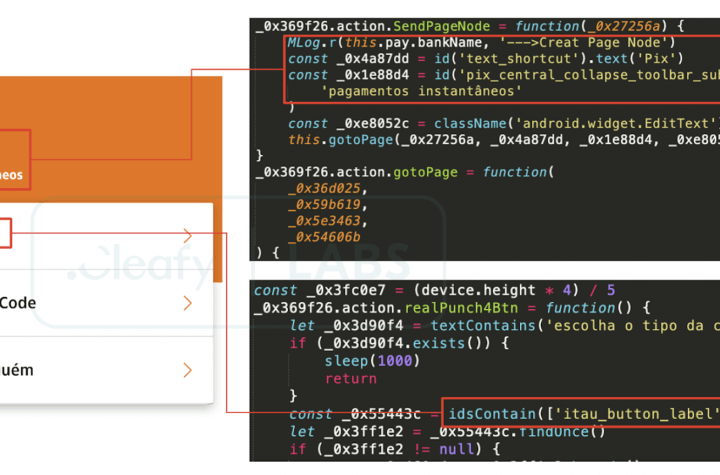

O PixPirate esconde seus propósitos maliciosos com nomes e ícones familiares, fazendo-se passar por um aplicativo legítimo para as vítimas. No final de 2022, foi interceptado os seguintes apps, que parecem bastante consolidados pelos TAs por entregarem suas amostras maliciosas:

O grupo norte-coreano Lazarus APT foi associado a uma nova campanha de coleta de informações chamada ‘No Pineapple’. Ele abusou de falhas de segurança conhecidas em dispositivos Zimbra não corrigidos para infectar sistemas visando organizações de pesquisa dos setores público e privado nos setores de saúde e energia.

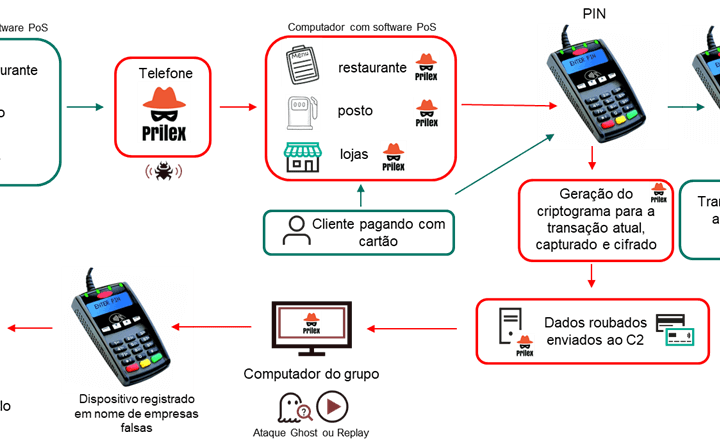

Pesquisadores identificaram três novas variantes do malware avançado de ponto de venda (PoS), Prilex. Essas novas variantes bloqueiam transações NFC (Near-Field Communication) sem contato, forçando os usuários do cartão a inserir fisicamente o cartão no dispositivo infectado.

Três mudanças de mentalidade ajudarão os funcionários a criar o hábito de vigilância e a tomar melhores decisões de segurança. Vá além do teatro de segurança para reformular o pensamento para que os funcionários entendam o valor dos dados, ajam com intenção e sigam as melhores práticas de dados.

Os portais da cidade de VÁRZEA GRANDE (MT) e Acauã do Piauí foram alvos de cybercriminosos hoje (31/01).

Um pesquisador divulgou os detalhes de uma vulnerabilidade de bypass 2FA que afeta o Instagram e o Facebook.

Exposto: detalhes do cliente on-line, mas não dados completos do cartão de pagamento

O site oficial do PT foi invadido por hacker neste domingo(29).