Hackers usam o Planilhas Google para armazenar e transmitir secretamente dados roubados ou executar scripts maliciosos, aproveitando seu status de plataforma confiável e recursos de colaboração.

Malware Voldemort

Pesquisadores de segurança cibernética da Proofpoint identificaram uma campanha incomum em agosto de 2024 envolvendo o uso de novas etapas da cadeia de ataque para implantar malware personalizado chamado ‘Voldemort’.

A sequência de ataque incorpora temporariamente uma mistura de técnicas comuns dentro do cenário de ameaças, o que é raro para atividades de C2, como o Planilhas Google.

É um backdoor que reúne informações e lança outras maldições que têm como alvo aquelas escritas em C.

Análise Técnica

A infraestrutura do ator serviu como um hospedeiro para o ataque de cobalto , provavelmente como uma das cargas úteis que serão lançadas. Pela primeira vez, os pesquisadores pensaram que as atividades poderiam ser de uma equipe vermelha.

No entanto, devido ao volume de correspondência e análise de malware, eles atribuíram um APT cujo objetivo é coletar inteligência, mas não conseguiram identificar o autor.

A partir de 5 de agosto de 2024, os ataques cibernéticos se intensificaram e o número de mensagens em mais de 70 organizações aumentou para mais de 20.000.

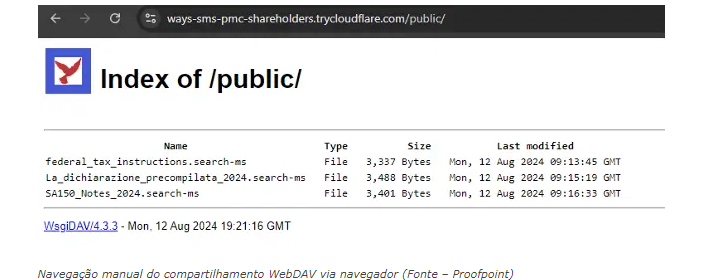

Para atacar seus alvos, a campanha redirecionava os usuários para URIs search-ms por meio de URLs do Google AMP Cache, páginas de destino do InfinityFree e

túneis do Cloudflare , que invocavam uma Pesquisa do Windows e abriam um arquivo Windows DEX (LNK) ou um arquivo ZIP com um LNK no Windows Explorer.

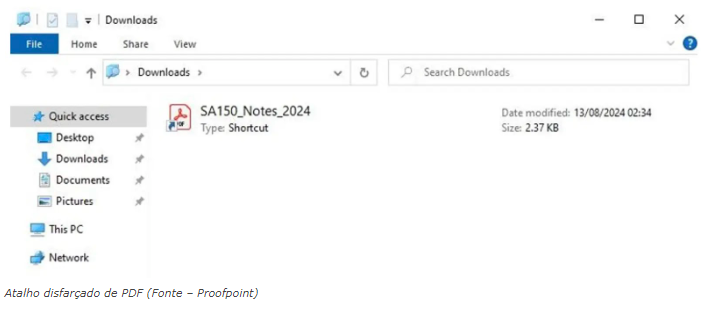

O arquivo LNK que foi aberto usou o PowerShell para acessar um script Python colocado em um compartilhamento WebDAV, que recuperou as seguintes informações sobre o sistema e baixou um PDF falso e um arquivo zip protegido por senha que continha os arquivos ciscocollabhost.exe, cimcagent.exe e ciscosparklauncher.dll, o último iniciando um malware chamado Voldemort.

Enquanto Voldemort é um backdoor que pode coletar informações e carregar outros malwares.

O agente da ameaça abusou do formato de arquivo de pesquisa salva (.search-ms) para ocultar a natureza remota dos arquivos maliciosos e usou a infraestrutura do Planilhas Google para os seguintes propósitos:

- Comando e controle

- Exfiltração de dados

- Executando comandos

Ao analisar o uso do Planilhas Google como protocolo de comunicação pelo agente da ameaça, foi descoberto que uma API padrão do Google foi utilizada, expondo um ID de cliente e um segredo de cliente, o que permitiu a leitura de dados do Planilhas Google.

A investigação também revelou informações sobre as infecções ativas, e foi identificado que a maioria são sandboxes ou pesquisadores conhecidos.

Além disso, estudar outras seções do Planilhas Google ajudou a considerar os comandos que o ator executou em vários bots registrados.

Em cada caso em que o agente interagiu com a máquina da vítima, ele criou uma nova página usando o nome do host e o nome de usuário daquela máquina.

O papel do ator no sistema era mínimo. Ele girava apenas em torno de emitir comandos para listar o conteúdo de duas pastas.

Investigar o Google Drive da mesma maneira com os mesmos segredos do cliente revelou ainda mais artefatos aos pesquisadores, incluindo um arquivo 7zip com proteção por senha contendo uma DLL e um executável.

O arquivo “Shuaruta.exe” também era propenso ao ataque de sideloading de DLL e poderia ser usado para introduzir um sinalizador de ataque de cobalto no sistema.

+Mais

Google fecha maior aquisição de sua história e vai comprar Wiz por US$ 32 bilhões

Por que o Google comprou Wiz por US$32 bilhões

Ação comprometida no GitHub expõe segredos de CI/CD em milhares de repositórios