Depois que um ataque cibernético no AIIMS derrubou seus servidores, um agente de ameaças está vendendo registros médicos de pacientes de um hospital multiespecializado em Tamil Nadu.

NOTÍCIAS

Três falhas de segurança diferentes foram divulgadas no software MegaRAC Baseboard Management Controller (BMC) da American Megatrends (AMI) que podem levar à execução remota de código em servidores vulneráveis.

Lapsus$, um dos agentes de ransomware mais prolíficos de 2022, utilizou essas táticas para violar várias organizações de alto perfil.

Todos conhecemos o nome grupo Lazarus, o grupo APT patrocinado pela Coreia do Norte. É bem conhecido por surgir com esquemas inovadores para aproveitar ao máximo suas campanhas. Os pesquisadores da Volexity encontraram uma campanha recente que usa aplicativos falsos de criptomoeda, sob a marca falsa BloxHolder.

Um agente de ameaças com motivação financeira está invadindo provedores de serviços de telecomunicações e empresas de terceirização de processos de negócios, revertendo ativamente as mitigações defensivas aplicadas quando a violação é detectada.

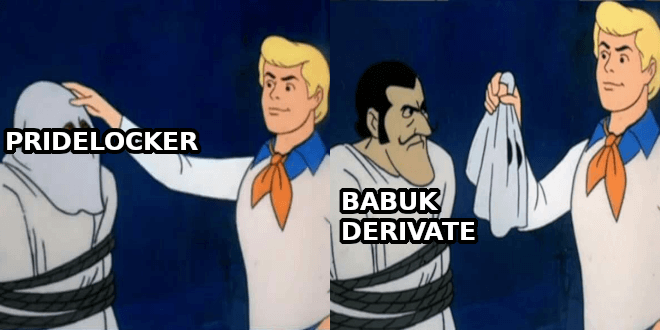

Alguns meses após o vazamento do código-fonte do Babuk em setembro de 2021, novas famílias de ransomware com recursos muito semelhantes já parecem surgir. Durante uma resposta a um incidente, o CSIRT da Synacktiv detectou um novo criptografador ESX chamado PrideLocker, baseado no criptografador Babuk ESX, com novas adições. Este artigo fornece uma análise aprofundada do PrideLocker e um método usando IDAPython para descriptografar suas strings, bem como dicas para detectar seus recursos de criptografia.

Washington está de olho na Holanda, um pequeno mas importante país europeu que pode ser a chave para o futuro da China na fabricação de semicondutores de ponta.

O Departamento de Defesa (DoD) lançou hoje sua estratégia formal de Confiança Zero , marcando um marco importante em sua meta de alcançar a implementação em toda a empresa até 2027. A estratégia chega em um momento crítico, pois as redes governamentais dos Estados Unidos continuam a enfrentar quase metade do ataques de estado-nação que ocorrem, de acordo com o Microsoft Digital Defense Report 2022.

O cenário de ameaças de hoje está em constante evolução e agora, mais do que nunca, organizações e empresas em todos os setores têm uma necessidade crítica de produzir e manter software seguro de forma consistente. Embora algumas verticais – como o setor financeiro, por exemplo – estejam sujeitas a requisitos regulatórios e de conformidade há algum tempo, estamos vendo um aumento constante na atenção às melhores práticas de segurança cibernética nos níveis mais altos do governo, com os EUA, Reino Unido e A Austrália está lançando uma luz muito recente sobre a necessidade de um desenvolvimento seguro em todas as fases do SDLC.

No primeiro semestre deste ano, os pesquisadores observaram uma tendência crescente de malware de limpeza sendo implantado em paralelo com a guerra Rússia-Ucrânia. No entanto, esses limpadores não permaneceram em um só lugar – eles estão emergindo globalmente, o que ressalta o fato de que o cibercrime não conhece fronteiras.