Uma nova onda de ações policiais internacionais levou a quatro prisões e à derrubada de nove servidores vinculados à operação de ransomware LockBit (também conhecido como Bitwise Spider), marcando o mais recente ataque contra o que antes era um grupo prolífico e motivado financeiramente.

LockBit

Isso inclui a prisão de um suposto desenvolvedor do LockBit na França enquanto estava de férias fora da Rússia, dois indivíduos no Reino Unido que supostamente apoiavam uma afiliada e um administrador de um serviço de hospedagem à prova de balas na Espanha usado pelo grupo de ransomware, disse a Europol em um comunicado.

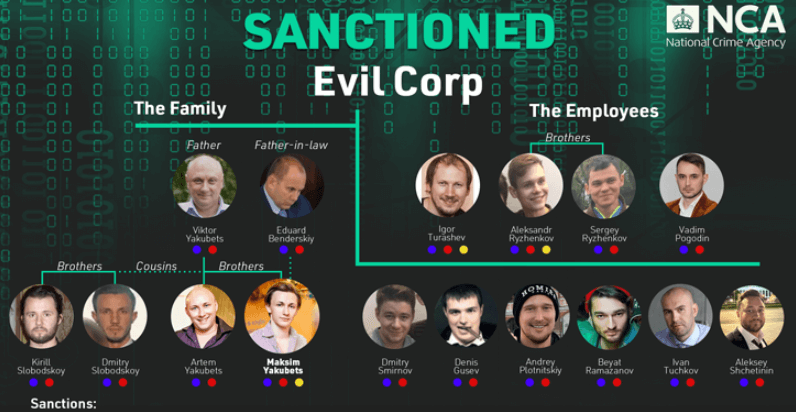

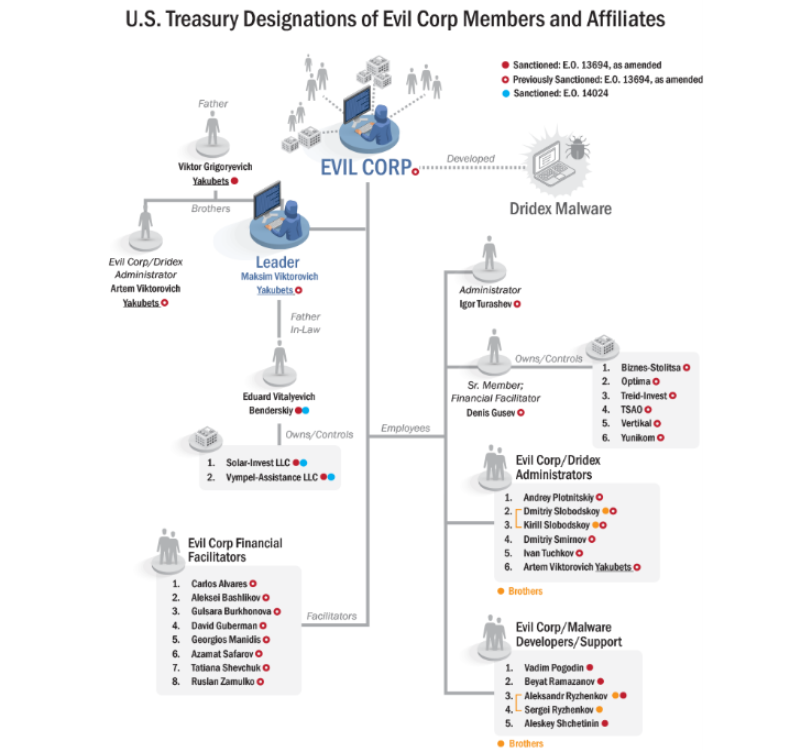

Em conjunto, as autoridades revelaram um cidadão russo chamado Aleksandr Ryzhenkov (também conhecido como Beverley, Corbyn_Dallas, G, Guester e Kotosel) como um dos membros de alto escalão do grupo de crimes cibernéticos Evil Corp, ao mesmo tempo em que o retrataram como um afiliado da LockBit. Sanções também foram anunciadas contra sete indivíduos e duas entidades ligadas à gangue de crimes eletrônicos.

“Os Estados Unidos, em estreita coordenação com nossos aliados e parceiros, inclusive por meio da Iniciativa Antirransomware, continuarão a expor e desmantelar as redes criminosas que buscam lucro pessoal com a dor e o sofrimento de suas vítimas”, disse o subsecretário interino do Tesouro para Terrorismo e Inteligência Financeira, Bradley T. Smith.

O desenvolvimento, parte de um exercício colaborativo chamado Operation Cronos, acontece quase oito meses após a infraestrutura online da LockBit ter sido apreendida. Ele também segue sanções impostas a Dmitry Yuryevich Khoroshev , que foi revelado como o administrador e indivíduo por trás da persona “LockBitSupp”.

Um total de 16 indivíduos que faziam parte da Evil Corp foram sancionados pelo Reino Unido. Também identificados como Gold Drake e Indrik Spider, o infame grupo de hackers está ativo desde 2014, tendo como alvo bancos e instituições financeiras com o objetivo final de roubar credenciais e informações financeiras dos usuários para facilitar transferências de fundos não autorizadas.

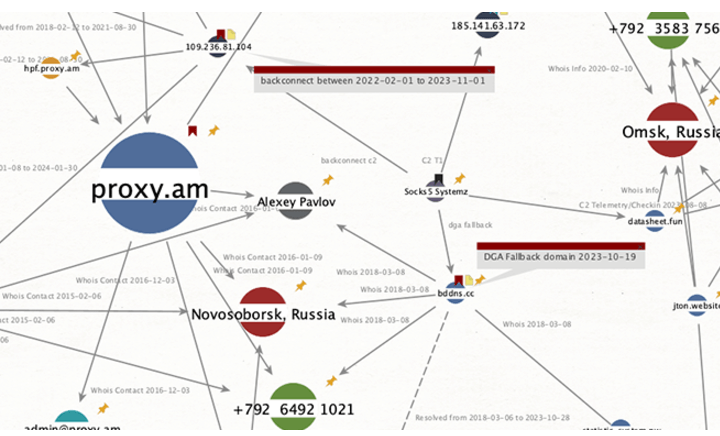

O grupo, responsável pelo desenvolvimento e distribuição do malware Dridex (também conhecido como Bugat), foi observado anteriormente implantando LockBit e outras cepas de ransomware em 2022 para contornar sanções impostas ao grupo em dezembro de 2019, incluindo os principais membros Maksim Yakubets e Igor Turashev.

Ryzhenkov foi descrito pela Agência Nacional de Crimes do Reino Unido (NCA) como o braço direito de Yakubets, com o Departamento de Justiça dos EUA (DoJ) acusando -o de implantar o ransomware BitPaymer para atingir vítimas em todo o país desde pelo menos junho de 2017.

“Ryzhenkov usou o nome de afiliado Beverley, fez mais de 60 builds de ransomware LockBit e tentou extorquir pelo menos US$ 100 milhões das vítimas em pedidos de resgate”, disseram autoridades. “Ryzhenkov também foi vinculado ao pseudônimo mx1r e associado ao UNC2165 (uma evolução dos atores afiliados à Evil Corp).”

Além disso, o irmão de Ryzhenkov, Sergey Ryzhenkov, que supostamente usa o pseudônimo online Epoch, foi vinculado ao BitPaymer , segundo a empresa de segurança cibernética Crowdstrike, que auxiliou a NCA no esforço.

“Ao longo de 2024, o Indrik Spider obteve acesso inicial a várias entidades por meio do serviço de distribuição de malware Fake Browser Update (FBU)”, observou . “O adversário foi visto pela última vez implantando o LockBit durante um incidente ocorrido no Q2 de 2024.”

Entre os indivíduos sujeitos a sanções, destacam-se o pai de Yakubets, Viktor Yakubets, e seu sogro, Eduard Benderskiy, um ex-oficial de alto escalão do FSB, ressaltando a profunda conexão entre os grupos russos de crimes cibernéticos e o Kremlin.

“O grupo estava em uma posição privilegiada, com alguns membros tendo ligações próximas com o estado russo”, disse a NCA . “Benderskiy foi um facilitador-chave de seu relacionamento com os Serviços de Inteligência Russos que, antes de 2019, encarregaram a Evil Corp de conduzir ataques cibernéticos e operações de espionagem contra aliados da OTAN.”

“Após as sanções e indiciamentos dos EUA em dezembro de 2019, Benderskiy usou sua ampla influência no estado russo para proteger o grupo, tanto fornecendo segurança aos membros seniores quanto garantindo que eles não fossem perseguidos pelas autoridades internas russas.”

1 thought on “LockBit Ransomware e membros da Evil Corp presos e sancionados em esforço global conjunto”

Comments are closed.