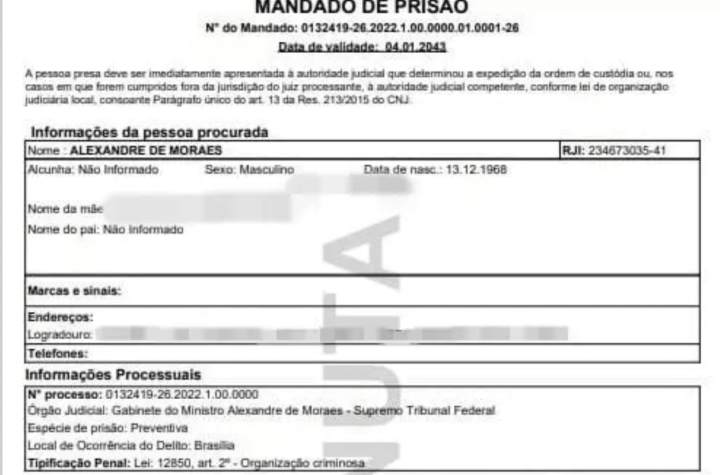

O sistema do Conselho Nacional de Justiça (CNJ) foi alvo de ataque hacker, na noite desta quarta-feira (4)

DESTAQUES

Portal de notícias de cybersegurança, cobrimos as principais categorias defesa, vazamento, red team, blue team e segurança da informação. Fique ligado nas melhores notícias de cybersegurança do Brasil e do mundo.

A Toyota Motor Corporation revela uma violação de dados que pode ter comprometido as informações pessoais de seus clientes depois que uma chave de acesso foi disponibilizada ao público no GitHub por mais de cinco anos.

Duas vulnerabilidades de segurança, rastreadas como CVE-2022-41082 e CVE-2022-41040 e coletivamente conhecidas como ProxyNotShell

O pesquisador de segurança cibernética Sam Curry e seus colegas descobriram muitas vulnerabilidades nos veículos fabricados por dezenas de montadoras e serviços implementados por fornecedores de soluções para veículos.

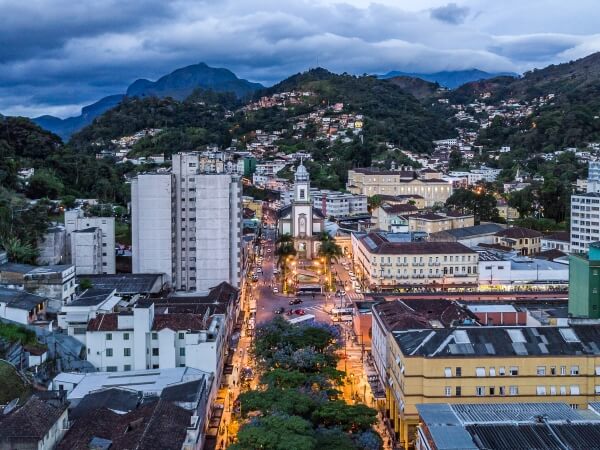

A prefeitura de Petrópolis foi alvo de um ataque cibernético nesta terça-feira.

A SPTrans, responsável pelo transporte público por ônibus na cidade de São Paulo, sofreu um ataque cibernético nesta quinta-feira (22).

Na escala de 0 a 10 dos pesquisadores, este erro tem a nota 9,6, significando que que é algo realmente grave.

O serviço de streaming de músicas Deezer admitiu que foi alvo de um ataque hacker que roubou os dados de cerca de 229 milhões de usuários. Cerca de 37,1 milhões de usuários brasileiros foram afetados com a invasão.

Pesquisadores da CyberNews relataram que a Ecco, fabricante e varejista global de calçados, expôs milhões de documentos

Ao mesmo tempo, ferramentas como Github Copilot e Facebook InCoder fazem os desenvolvedores acreditarem que seu código é sólido