De acordo com um relatório publicado em outubro, o grupo agora usa a legítima ferramenta Syncro, pelo menos desde setembro, em suas táticas de spearphishing.

Em março de 2021, o grupo foi observado usando outras ferramentas de administração remota usadas por MSPs, incluindo RemoteUtilities e ScreenConnect.

Visão geral da campanha

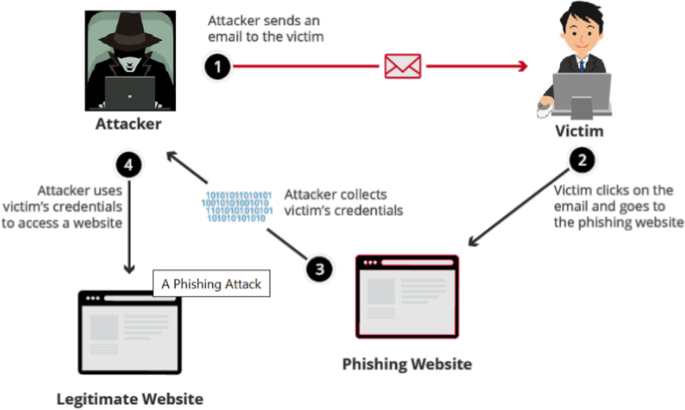

Muddy Water, nesta campanha, utiliza técnicas de phishing e spearphishing como vetores iniciais por meio de contas de e-mail corporativas sequestradas.

- De acordo com os pesquisadores da Deep Instinct , a MuddyWater agora explora a Syncro, uma plataforma de negócios integrada projetada para MSPs.

- Ele envia e-mails com um anexo de arquivo HTML contendo o link para baixar o instalador Syncro MSI, que normalmente é hospedado no armazenamento de arquivos OneDrive da Microsoft ou no armazenamento em nuvem do OneHub.

- Depois que o Syncro é instalado, ele fornece controle total do sistema comprometido, que os invasores podem usar para implantar backdoors para estabelecer persistência e roubar dados.

Alvos

A campanha MuddyWater em andamento tem como alvo organizações em vários países, incluindo Armênia, Azerbaijão, Iraque, Jordânia, Omã, Catar, Tadjiquistão e Emirados Árabes Unidos.

- Em um caso específico, ele teve como alvo duas empresas de hospedagem egípcias. O grupo violou um deles para enviar e-mails de phishing e o outro foi o destinatário da mensagem maliciosa.

- Em outros casos, eles comprometeram e-mails de uma conta pertencente a uma entidade do setor de hospitalidade israelense e visaram várias seguradoras em Israel.

Conclusão

MuddyWater abusou com mais frequência de ferramentas legítimas de administração remota no passado e com a Syncro, que vários MSPs usam em seus negócios, o grupo está se tornando uma ameaça ainda maior. As organizações que usam essas ferramentas são aconselhadas a monitorar e gerenciar ameaças cibernéticas e tomar medidas preventivas.

5 thoughts on “Campanhas de phishing da MuddyWater visam MSPs em todo o mundo”

Comments are closed.