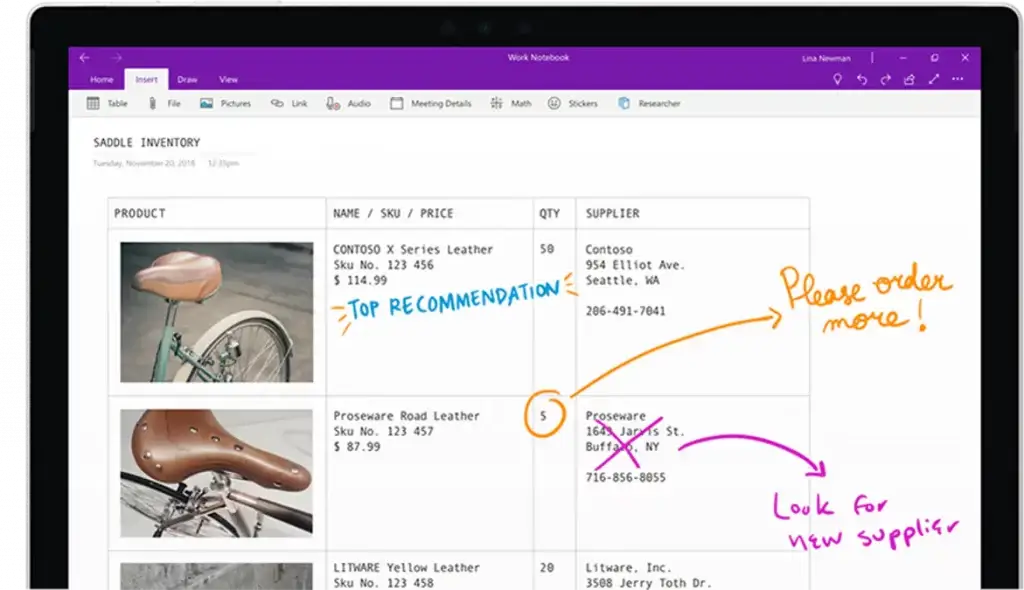

OneNote

Desde o final de janeiro, os operadores do QBot começaram a experimentar um novo método de distribuição usando arquivos do OneNote para infectar sistemas. Esta nova campanha de malware foi apelidada de QakNote.

O que há de novo?

Os pesquisadores da Sophos observaram duas campanhas paralelas de spam distribuindo anexos maliciosos do Microsoft OneNote incorporados a um aplicativo HTML (arquivo HTA).

- Em um deles, os agentes de ameaças enviam malspams impessoais com um link embutido para o arquivo .one armado.

- No outro, eles utilizaram o método de injeção de encadeamento, no qual sequestram encadeamentos de e-mail existentes e enviam uma mensagem de resposta a todos aos participantes com um bloco de anotações malicioso do OneNote anexado.

- O assunto dessas mensagens varia, no entanto, a maioria dos anexos foi nomeada ApplicationReject_#####(Jan31)[.]one ou ComplaintCopy_#####(Feb01)[.]one.

- Os agentes de ameaças usam um botão falso de clique duplo para visualizar o arquivo ou alguma outra chamada à ação no arquivo do Notebook que supostamente baixa o documento da nuvem.

Informações técnicas

Se o usuário clicar no botão, ele executará o arquivo de anexo HTA incorporado que recupera ainda mais a carga útil do malware.

- Depois de iniciados, os anexos incorporados podem executar comandos na máquina local para baixar e instalar o QBot .

- A maioria dos arquivos .hta contém linguagem de script idêntica e instruções para o restante do ataque a seguir.

- O script do arquivo HTA usa o aplicativo curl.exe legítimo para baixar um arquivo DLL (carga QBot) para a pasta C:\ProgramData e é executado usando Rundll32[.]exe.

- A carga útil do malware se injeta no gerenciador de Tecnologia Assistiva do Windows (AtBroker.exe) para ocultar sua presença e evitar a detecção de ferramentas AV em execução no dispositivo.

Empacotando

Depois que a Microsoft desativou as macros maliciosas nos documentos do Office em julho de 2022, os agentes de ameaças estão encontrando novas opções para executar o código nos dispositivos dos alvos. Descoberto em 2007, o QBot é um grupo proeminente de malware e outros grupos podem seguir seu método de distribuição de forma automatizada e simplificada. Assim, sugere-se que os usuários prestem atenção aos avisos e evitem abrir anexos ou links suspeitos para evitar qualquer tipo de infecção.

6 thoughts on “Campanha QakNote aproveita o OneNote para infectar vítimas com QBot”

Comments are closed.