Microsoft alerta sobre larga escala de Phishing

Phishing

Um kit de phishing de adversário no meio ( AiTM ) de código aberto encontrou vários compradores no mundo do cibercrime por sua capacidade de orquestrar ataques em escala.

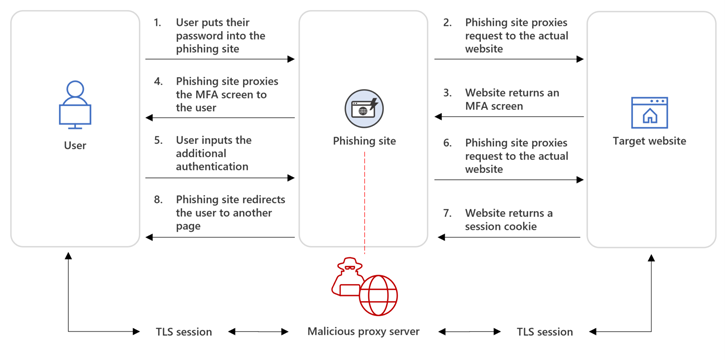

Um ataque de phishing AiTM normalmente envolve um agente de ameaça tentando roubar e interceptar a senha de um alvo e os cookies de sessão, implantando um servidor proxy entre o usuário e o site.

Esses ataques são mais eficazes devido à sua capacidade de contornar as proteções de autenticação multifator (MFA).

O DEV-1101, de acordo com a gigante da tecnologia, é considerado a parte por trás de vários kits de phishing que podem ser comprados ou alugados por outros criminosos, reduzindo assim o esforço e os recursos necessários para lançar uma campanha de phishing.

“A disponibilidade de tais kits de phishing para compra por invasores faz parte da industrialização da economia cibercriminosa e diminui a barreira de entrada para o cibercrime”, disse a Microsoft em um relatório técnico.

A economia baseada em serviços que alimenta essas ofertas também pode resultar em roubo duplo, em que as credenciais roubadas são enviadas tanto para o provedor de phishing como serviço quanto para seus clientes.

O kit de código aberto do DEV-1101 vem com recursos que permitem configurar páginas de destino de phishing que imitam o Microsoft Office e o Outlook, sem falar no gerenciamento de campanhas de dispositivos móveis e até mesmo no uso de verificações CAPTCHA para evitar a detecção.

O serviço, desde sua estreia em maio de 2022, passou por vários aprimoramentos, sendo o principal deles a capacidade de gerenciar servidores que executam o kit por meio de um bot do Telegram. Atualmente, tem um preço de $ 300 para uma taxa de licenciamento mensal, com licenças VIP custando $ 1.000.

A Microsoft disse que detectou várias campanhas de phishing de alto volume, abrangendo milhões de e-mails de phishing por dia, de vários agentes que utilizam a ferramenta.

Isso inclui um cluster de atividades apelidado de DEV-0928, que Redmond descreveu como um dos “clientes mais proeminentes do DEV-1101” e que foi vinculado a uma campanha de phishing com mais de um milhão de e-mails desde setembro de 2022.

A sequência de ataque começa com mensagens de e-mail com tema de documento contendo um link para um documento PDF que, quando clicado, direciona o destinatário para uma página de login que se disfarça de portal de login da Microsoft, mas não antes de instar a vítima a concluir uma etapa CAPTCHA.

“Inserir uma página CAPTCHA na sequência de phishing pode tornar mais difícil para os sistemas automatizados alcançar a página final de phishing, enquanto um humano pode clicar facilmente para a próxima página”, disse a Microsoft.

Embora esses ataques AiTM sejam projetados para contornar o MFA, é crucial que as organizações adotem métodos de autenticação resistentes a phishing, como o uso de chaves de segurança FIDO2, para bloquear tentativas suspeitas de login.

1 thought on “Microsoft alerta sobre larga escala de Phishing para enviar milhões de e-mails diariamente”

Comments are closed.